網絡運維|防火墻的GRE over IPSec隧道

2020-06-12 16:50 作者:艾銻無限 瀏覽量:

網絡運維|防火墻的GRE over IPSec隧道

大家好,我是一枚從事IT外包的網絡安全運維工程師,今天和大家分享的是網絡安全設備維護相關的內容,在這里介紹下GRE over IPSec隧道的使用,網絡安全運維,從Web管理輕松學起,一步一步學成網絡安全運維大神。網絡維護是一種日常維護,包括網絡設備管理(如計算機,服務器)、操作系統維護(系統打補丁,系統升級)、網絡安全(病毒防范)等。+

北京艾銻無限科技發展有限公司為您免費提供給您大量真實有效的北京網絡維護服務,北京網絡維修信息查詢,同時您可以免費資訊北京網絡維護,北京網絡維護服務,北京網絡維修信息。專業的北京網絡維護信息就在北京艾銻無限+

+

北京網絡維護全北京朝陽豐臺北京周邊海淀、大興、昌平、門頭溝、通州、西城區、燕郊、石景山、崇文、房山、宣武、順義、平谷、延慶全北京網絡維護信息

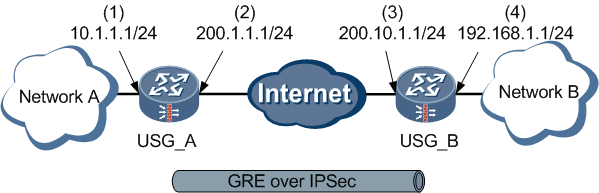

GRE over IPSec隧道

兩端設備之間傳輸的數據(如組播數據)無法直接用IPSec封裝的時候,可先對數據進行GRE封裝,再進行IPSec加密。組網需求

如圖10-29所示,網絡A和網絡B通過USG_A和USG_B連接到Internet。USG_A和USG_B之間建立GRE over IPSec隧道。網絡環境描述如下:

- 網絡A屬于10.1.1.0/24子網,與USG_A的GigabitEthernet 0/0/1接口連接。

- 網絡B屬于192.168.1.0/24子網,與USG_B的GigabitEthernet 0/0/1接口連接。

- USG_A和USG_B相互路由可達。

配置思路

對于USG_A和USG_B,配置思路相同。如下:- 完成接口基本配置。

- 分別創建GRE隧道接口,并配置GRE隧道接口的IP地址、源地址和目的地址。

- 開啟本地策略和轉發策略。

- 配置靜態路由,將出接口指定為GRE隧道接口,將流量引入到隧道中。

- 配置IPSec隧道。包括配置IPSec策略的基本信息、配置待加密的數據流和配置安全提議等。

操作步驟

-

配置USG_A。

-

配置接口基本參數。

- 選擇“網絡 > 接口 > 接口”。

- 在“接口列表”中,單擊GE0/0/1對應的 。

-

在“修改GigabitEthernet”界面中,配置如下:

- 安全區域:trust

- IP地址:10.1.1.1

- 子網掩碼:255.255.255.0

-

配置接口基本參數。

- 單擊“應用”。

- 在“接口列表”中,單擊GE0/0/2對應的 。

-

在“修改GigabitEthernet”界面中,配置如下:

- 安全區域:untrust

- IP地址:200.1.1.1

- 子網掩碼:255.255.255.0

- 單擊“應用”。

- 配置GRE隧道接口。

GRE隧道接口可以加入到任意一個安全區域。當GRE隧道接口和源端接口(源端地址所屬的接口)不在同一安全區域中時,需要配置轉發策略,使兩個安全區域能夠互相訪問。

- 選擇“VPN > GRE > GRE”。

- 在“GRE接口列表”中,單擊“新建”。

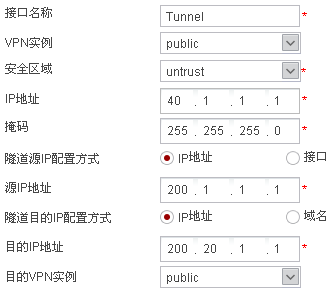

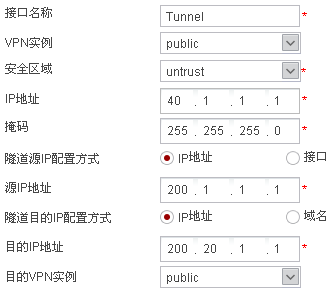

- 配置GRE隧道接口參數,如圖10-30所示。

圖10-30 在USG_A上配置GRE隧道接口

-

對于USG系列,配置域間包過濾,以保證網絡基本通信正常。對于USG BSR/HSR系列,不需要執行此步驟。

-

配置Local安全區域和Untrust安全區域之間的安全策略。

- 選擇“防火墻 > 安全策略 > 本地策略”。

-

在“本地策略”中單擊“新建”。配置如下參數:

- 源安全區域:untrust

- 源地址:200.10.1.0/24

- 動作:permit

- 單擊“應用”。

-

配置Trust安全區域和Untrust安全區域之間的安全策略。

- 選擇“防火墻 > 安全策略 > 轉發策略”。

-

在“轉發策略列表”中單擊“新建”。配置如下參數。

- 源安全區域:trust

- 目的安全區域:untrust

- 源地址:10.1.1.0/24

- 目的地址:192.168.1.0/24

- 動作:permit

- 單擊“應用”。

- 選擇“防火墻 > 安全策略 > 轉發策略”。

-

在“轉發策略列表”中單擊“新建”。配置如下參數。

- 源安全區域:untrust

- 目的安全區域:trust

- 源地址:192.168.1.0/24

- 目的地址:10.1.1.0/24

- 動作:permit

- 單擊“應用”。

-

配置Local安全區域和Untrust安全區域之間的安全策略。

-

配置USG_A到網絡B的靜態路由,出接口為GRE隧道接口。

- 選擇“路由 > 靜態 > 靜態路由”。

- 在“靜態路由列表”中,單擊“新建”。

-

在“新建靜態路由”界面中,配置如下:

- 目的地址:192.168.1.0

- 掩碼:255.255.255.0

- 接口:Tunnel

- 單擊“應用”。

-

配置USG_A的IPSec隧道。

- 選擇“VPN > IPSec > IPSec”,單擊“新建”,選擇“場景”為“點到點”。

- 配置USG_A的IPSec策略基本信息,并指定對端網關,預共享密鑰為abcde。

- 在“待加密的數據流”中單擊“新建”,按如下數據增加一條數據流規則。

- 展開“安全提議”中的“高級”,按如下參數配置IPSec安全提議。

- 單擊“應用”。完成USG_A的配置。

-

配置USG_B。

-

配置接口基本參數。

- 選擇“網絡 > 接口 > 接口”。

- 在“接口列表”中,單擊GE0/0/1對應的 。

-

在“修改GigabitEthernet”界面中,配置如下:

- 安全區域:trust

- IP地址:192.168.1.1

- 子網掩碼:255.255.255.0

-

配置接口基本參數。

- 單擊“應用”。

- 在“接口列表”中,單擊GE0/0/2對應的 。

-

在“修改GigabitEthernet”界面中,配置如下:

- 安全區域:untrust

- IP地址:200.10.1.1

- 子網掩碼:255.255.255.0

- 單擊“應用”。

- 配置GRE隧道接口。

GRE隧道接口可以加入到任意一個安全區域。當GRE隧道接口和源端接口(源端地址所屬的接口)不在同一安全區域中時,需要配置域間包過濾,使兩個安全區域能夠互相訪問。

- 選擇“VPN > GRE > GRE”。

- 在“GRE接口列表”中,單擊“新建”。

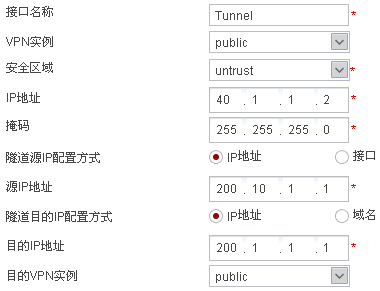

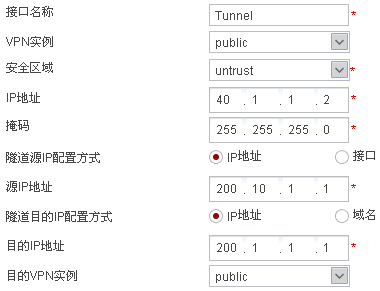

- 配置GRE隧道接口參數,如圖10-31所示。

圖10-31 在USG_B上配置GRE隧道接口

-

對于USG系列,配置域間包過濾,以保證網絡基本通信正常。對于USG BSR/HSR系列,不需要執行此步驟。

-

配置Local安全區域和Untrust安全區域之間的安全策略。

- 選擇“防火墻 > 安全策略 > 本地策略”。

-

在“本地策略”中單擊“新建”。配置如下參數:

- 源安全區域:untrust

- 源地址:200.1.1.0/24

- 動作:permit

- 單擊“應用”。

-

配置Trust安全區域和Untrust安全區域之間的安全策略。

- 選擇“防火墻 > 安全策略 > 轉發策略”。

-

在“轉發策略列表”中單擊“新建”。配置如下參數。

- 源安全區域:trust

- 目的安全區域:untrust

- 源地址:192.168.1.0/24

- 目的地址:10.1.1.0/24

- 動作:permit

- 單擊“應用”。

- 選擇“防火墻 > 安全策略 > 轉發策略”。

-

在“轉發策略列表”中單擊“新建”。配置如下參數。

- 源安全區域:untrust

- 目的安全區域:trust

- 源地址:10.1.1.0/24

- 目的地址:192.168.1.0/24

- 動作:permit

- 單擊“應用”。

-

配置Local安全區域和Untrust安全區域之間的安全策略。

-

配置USG_B到網絡A的靜態路由,出接口為GRE隧道接口。

- 選擇“路由 > 靜態 > 靜態路由”。

- 在“靜態路由列表”中,單擊“新建”。

-

在“新建靜態路由”界面中,配置如下:

- 目的地址:10.1.1.0

- 掩碼:255.255.255.0

- 接口:Tunnel

- 單擊“應用”。

-

配置USG_B的IPSec隧道。

- 選擇“VPN > IPSec > IPSec”,單擊“新建”,選擇“場景”為“點到點”。

- 配置USG_B的IPSec策略基本信息,并指定對端網關,預共享密鑰為abcdde。

- 在“待加密的數據流”中單擊“新建”,按如下數據增加一條數據流規則。

- 展開“安全提議”中的“高級”,按如下參數配置IPSec安全提議。

- 單擊“應用”。完成USG_B的配置。

結果驗證

- 配置成功后,使用網絡A中的某臺主機訪問網絡B中的某臺主機或服務器,訪問成功。

| 策略名稱 | 狀態 | 本端地址 | 對端地址 |

|---|---|---|---|

| policy1 | “IKE協商成功、IPSec協商成功” | 200.1.1.1 | 200.10.1.1 |

| 策略名稱 | 狀態 | 本端地址 | 對端地址 |

|---|---|---|---|

| policy1 | “IKE協商成功、IPSec協商成功” | 200.10.1.1 | 200.1.1.1 |

- 分別在USG_A和USG_B上選擇“VPN > GRE > 監控”,查看GRE隧道的建立情況。以USG_A為例。查看到有通過GRE隧道加封轉和解封裝的報文數,說明GRE隧道建立成功。如圖10-32所示。

圖10-32 查看USG_A的GRE隧道信息

相關文章

關閉

關閉